0516測試_行動應用程式開發安全

產業痛點

0516產業痛點標題-1

0516產業痛點標題-2

0516產業痛點標題-3

資拓宏宇解方

資拓宏宇解方

資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文

資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文資拓宏宇解方-內文

使用產品

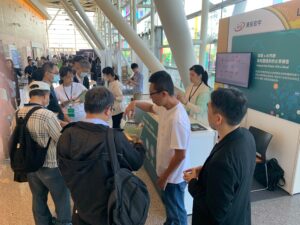

應用情境

Harmony-Purple 將內部所有電腦設備全盤納入考量,而非過去頭痛醫頭、腳痛醫腳的事件處理,透過大量模擬繪製出駭客實際可利用入侵的所有路徑,透過AI演算法模擬篩選出真正有可能被利用的攻擊可能。IT負責人利用該工具,精準解決了關鍵節點的防護措施。